TOP MENSUALES

TOP MENSUALES

ÁNDATE CON OJO

ÁNDATE CON OJO

Las redes Wi-Fi públicas, presentes en lugares como cafeterías, aeropuertos y centros comerciales, ofrecen comodidad, pero también representan un vector de ataque significativo. Los ciberdelincuentes pueden aprovechar estas redes para ejecutar ataques como Man-in-the-Middle (MitM), donde interceptan y potencialmente alteran la comunicación entre el usuario y el destino final.

Riesgos:

-

Intercepción de datos

La falta de cifrado robusto en muchas redes públicas permite que actores malintencionados capturen información sensible transmitida, como credenciales de acceso y datos financieros.

-

Inyección de malware

Los atacantes pueden introducir software malicioso en dispositivos conectados, explotando vulnerabilidades y comprometiendo la integridad del sistema.

-

Puntos de acceso falsos (Evil Twin)

Los ciberdelincuentes crean redes con nombres similares a las legítimas para engañar a los usuarios y obtener acceso no autorizado a sus dispositivos.

Recomendaciones:

-

Implementación de políticas de uso de redes: Establecer directrices claras que desaconsejen el uso de redes Wi-Fi públicas para actividades laborales sin las debidas precauciones.

-

Uso obligatorio de VPN: Asegurar que todas las conexiones externas pasen por una Red Privada Virtual corporativa para cifrar la comunicación y proteger la integridad de los datos.

-

Desactivación de conexiones automáticas: Configurar dispositivos corporativos para que no se conecten automáticamente a redes Wi-Fi disponibles, reduciendo el riesgo de conexiones no seguras.

-

Educación y concienciación: Realizar sesiones informativas periódicas para que los empleados reconozcan y eviten amenazas asociadas a redes públicas, fomentando prácticas seguras de navegación.

NOTICIAS DESTACADAS

NOTICIAS DESTACADAS

Automatización y personalización definen el nuevo panorama de amenazas que acechan a las organizaciones

El Informe de tendencias en ciberseguridad 2025 de Sofistic señala que las vulnerabilidades han crecido pero la gravedad de éstas se ha visto reducida.

Alertan de un ciberataque en Google Chrome: una campaña de phishing permitía espiar nuestros ordenadores

Chrome ha sido víctima de un ataque de phishing que enviaba malware en correos electrónicos con el objetivo de infectar sus ordenadores y poder espiarles.

El director del INCIBE califica la Inteligencia Artificial china DeepSeek como "un arma de destrucción masiva"

El director del Instituto Nacional de Ciberseguridad de España (INCIBE), Félix Juárez, ha lanzado este martes una advertencia sobre los peligros que plantea la Inteligencia Artificial.

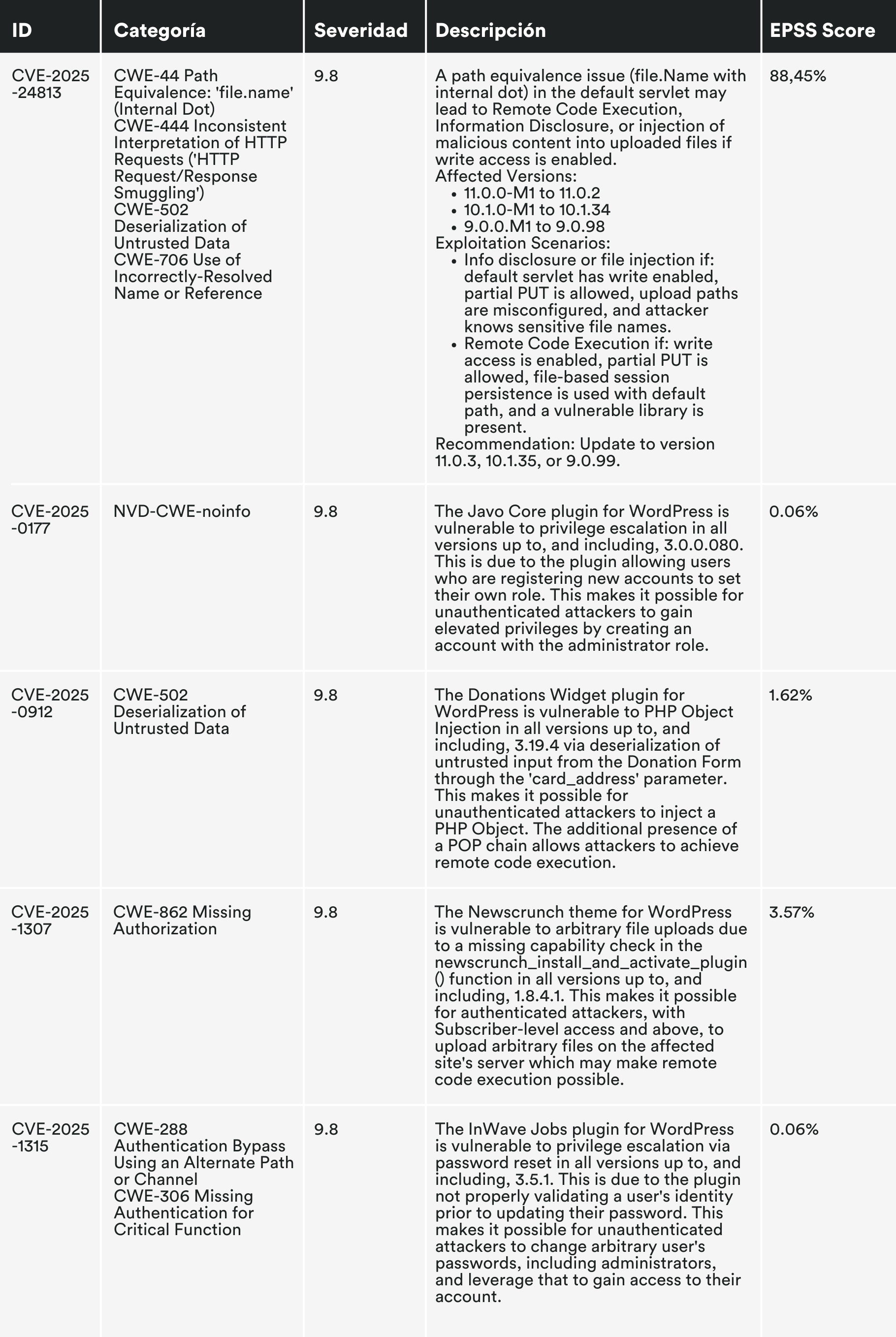

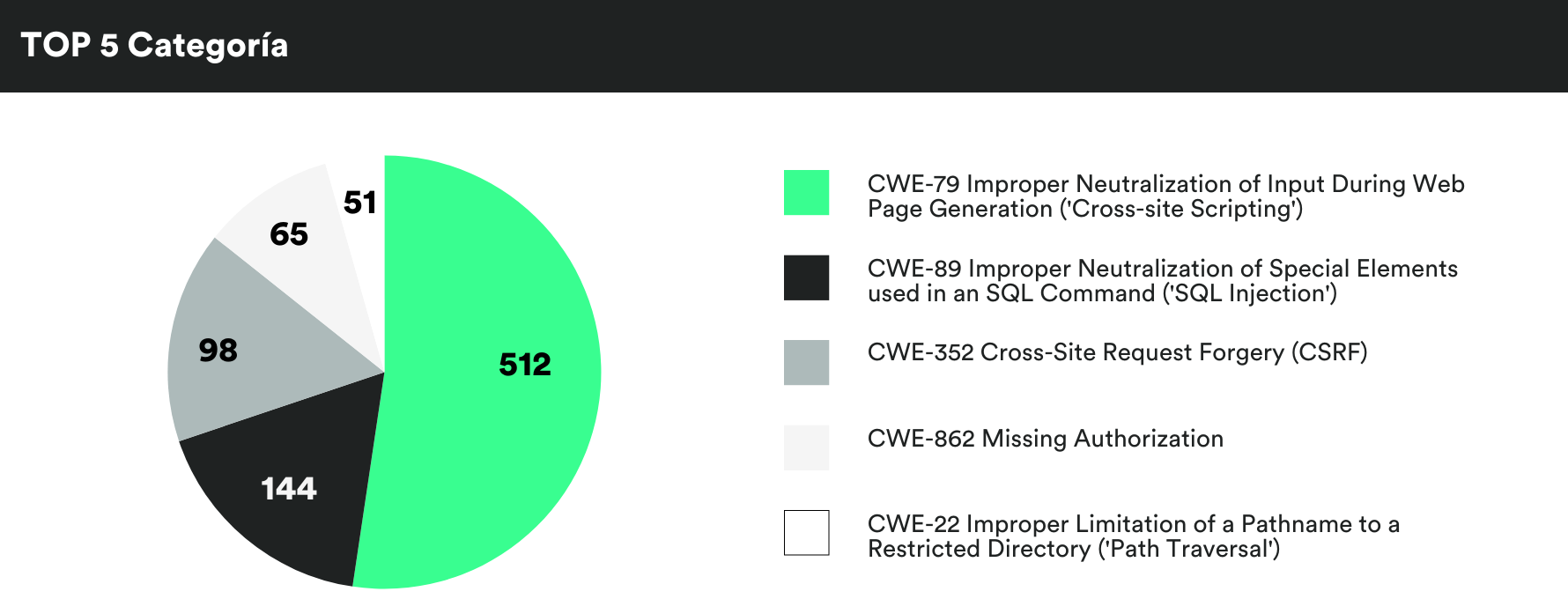

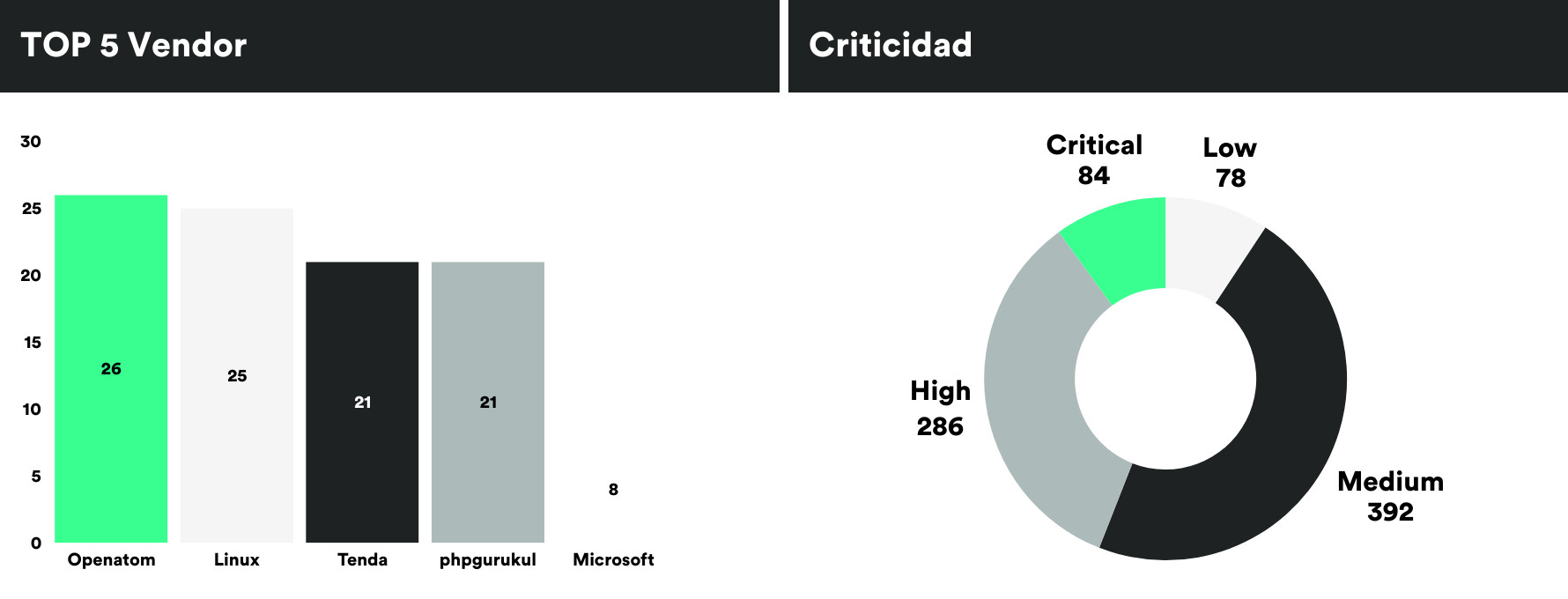

VULNERABILIDADES MENSUALES

VULNERABILIDADES MENSUALES

DESMINTIENDO MITOS/CURIOSIDADES

DESMINTIENDO MITOS/CURIOSIDADES

¿HTTPS = sitio seguro? Spoiler: no siempre

Durante años se ha repetido que si una web tiene el candado HTTPS, es “segura”. Y sí, HTTPS garantiza que la conexión entre tu navegador y el sitio está cifrada, pero eso no significa que la web sea legítima ni confiable.

De hecho, actualmente más del 80% de los sitios de phishing utilizan HTTPS con certificados válidos. ¿Por qué? Porque hoy en día obtener un certificado SSL/TLS es rápido, barato (o gratuito) y no requiere verificación real de la identidad del sitio. Los atacantes se aprovechan de esto para dar apariencia de fiabilidad a webs fraudulentas que clonan entidades bancarias, redes corporativas o plataformas muy conocidas.

¿Por qué esto importa? Porque el candado da una falsa sensación de seguridad. Muchos usuarios ven el “https://” y asumen que la página es legítima. Y ahí es donde los ciberdelincuentes sacan ventaja.

🔐 ¿Qué debe hacer una organización?

-

Educar a los usuarios: HTTPS solo indica cifrado, no legitimidad. Hay que enseñar a identificar URLs sospechosas y evitar confiar ciegamente en el candado.

-

Simular ataques con HTTPS: Los ejercicios de phishing internos deben incluir páginas HTTPS para que los empleados no bajen la guardia.

-

Aplicar medidas proactivas: DNS filtering, análisis de reputación de dominios y herramientas de protección del endpoint con verificación de enlaces en tiempo real.

Porque en ciberseguridad, como en la vida, no todo lo que brilla (ni todo lo que lleva candado) es seguro.

ME RÍO POR NO LLORAR

ME RÍO POR NO LLORAR

Cuando un clic convierte la magia en pesadilla

En el universo Disney, todo es magia… hasta que haces clic donde no debes. Que se lo digan a Matthew Van Andel, ingeniero de la compañía, que descargó una herramienta de IA desde GitHub sin saber que venía con regalo: un malware cortesía del grupo hacker “NullBulge”.

¿El resultado? 44 millones de mensajes internos de Slack filtrados, datos personales expuestos y el caos en los servidores de Disney. Pero la historia no acaba ahí: a Matthew le robaron la identidad y, para rematar, perdió su empleo tras encontrarse contenido inapropiado en su equipo de trabajo (él dice que fue el malware, claro).

Moraleja: ni en Disneylandia estás a salvo si no haces clic con cabeza.

¿El candado HTTPS no te protege de esto? Spoiler: tampoco la magia.