El 11 de marzo de 2026, la compañía confirmó un ciberataque que generó una disrupción global sobre su entorno Microsoft, con impacto en procesos corporativos, pedidos, manufactura y despacho. Días después, Reuters reportó que Stryker indicó haber contenido el incidente, mientras seguía restaurando sistemas clave. La empresa sostuvo además que sus productos médicos conectados y los servicios relacionados con pacientes no se vieron afectados, y que en la fase inicial no había evidencia de ransomware ni de malware desplegado en esos entornos.

Eso, por sí solo, ya hace que el caso sea especialmente interesante desde el punto de vista técnico. Cuando una organización habla de una afectación severa sobre su entorno Microsoft sin describir un escenario clásico de ransomware, la conversación cambia. Estamos frente a algo más delicado: la posibilidad de interrumpir identidad, administración, colaboración y operación corporativa usando precisamente la superficie central de control del entorno.

Más allá del ransomware clásico

Los reportes públicos apuntaron a afectación sobre equipos Windows corporativos, problemas de acceso a correo y aplicaciones internas, y elementos visuales atribuidos al grupo Handala, que se adjudicó el ataque. Aun así, al momento de los comunicados, la causa raíz pública seguía sin cerrarse de forma definitiva.

«Cuando una intrusión escala hasta afectar identidad y continuidad operativa, el problema rara vez se explica solo por 'falta de tecnología'»

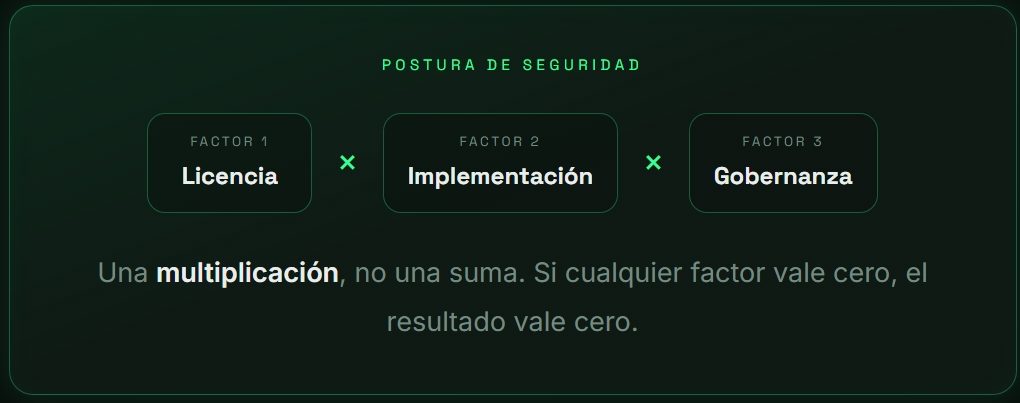

Mucho más frecuentemente, el trasfondo está en la distancia entre lo que la plataforma permite hacer y lo que la organización realmente configuró, gobernó, revisó y sostuvo en el tiempo. Desde una mirada alineada con la filosofía con la que en Sofistic solemos leer este tipo de incidentes, el punto no es únicamente qué licencia tenía la organización, sino qué tan madura era su postura alrededor de esas capacidades. Porque una cosa es comprar seguridad, y otra muy distinta es operarla con criterio, mantenerla vigente y convertirla en reducción real de riesgo.

La ecuación de la postura

Por eso, este caso deja una reflexión muy clara:

- Se puede tener buen licenciamiento y mala implementación

- Se puede implementar bien al inicio, pero abandonar la gobernanza con el tiempo

- Se pueden tener controles habilitados, pero sin mantenimiento, sin revisión y sin validación real de su efectividad

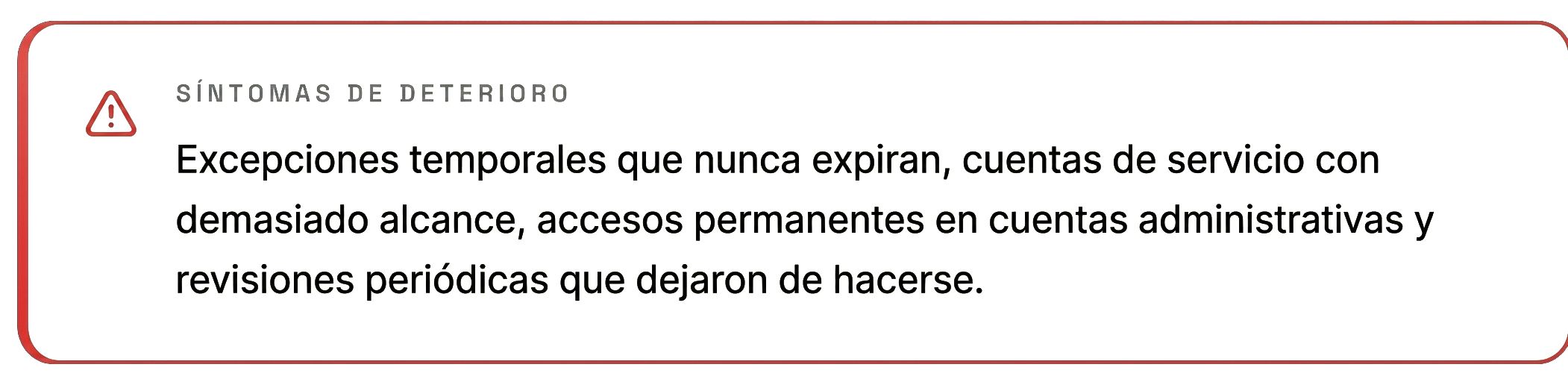

El deterioro silencioso

Sin afirmar una causa raíz que todavía no ha sido publicada, este tipo de caso rara vez nace de una sola falla espectacular. Normalmente aparece por acumulación de brechas de postura: privilegios excesivos, accesos permanentes que nunca se desmontaron, configuraciones heredadas, cuentas administrativas con demasiado alcance, excepciones que se volvieron permanentes y controles que existían, pero que no se terminaron de endurecer ni de sostener operativamente.

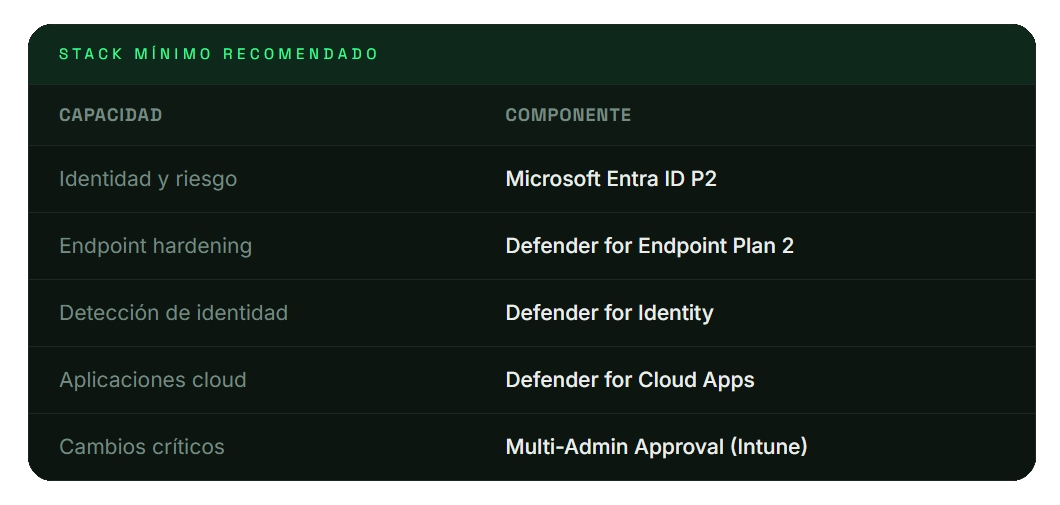

Baseline razonable en entornos Microsoft

En entornos modernos como Microsoft 365, Microsoft Entra e Intune, la discusión correcta ya no debería quedarse en si una funcionalidad está incluida en la licencia. La pregunta importante es: cómo se gobierna.

Aterrizado a una lectura práctica, si una organización quiere dificultar seriamente un escenario de compromiso, persistencia y activación destructiva sobre su entorno Microsoft, un baseline razonable debería contemplar como mínimo: Microsoft Entra ID P2, Microsoft Defender for Endpoint, Microsoft Defender for Identity y Microsoft Defender for Cloud Apps. En organizaciones donde Intune administra acciones sensibles, también cobra mucho valor incorporar esquemas de doble aprobación para cambios críticos, porque Intune ya soporta Multi-Admin Approval para operaciones y cambios administrativos de alto impacto. Defender for Identity está disponible de forma independiente o dentro de suites E5; Defender for Cloud Apps requiere licenciamiento para los usuarios protegidos; y Defender for Endpoint Plan 2 es una pieza central para endurecimiento y respuesta en endpoint.

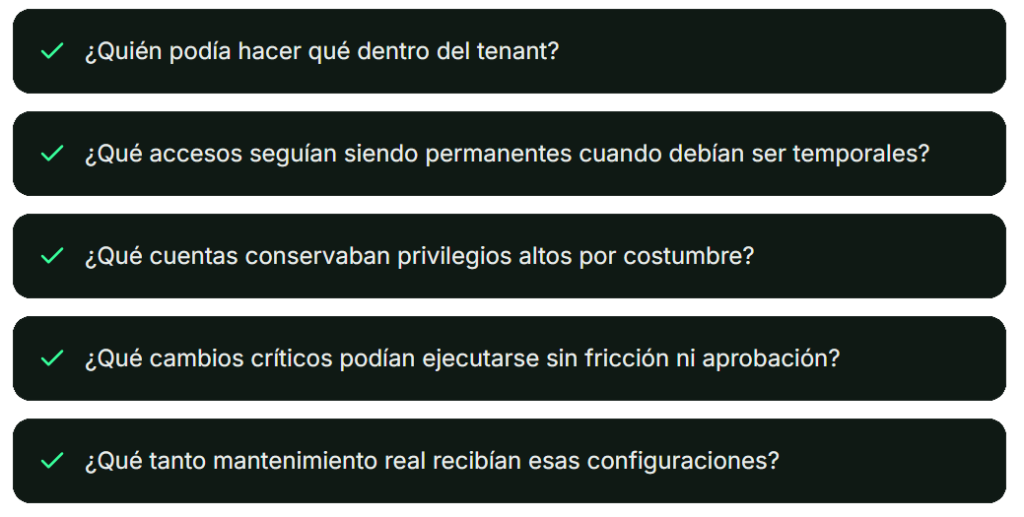

Las preguntas correctas

Más que preguntar «¿tenían tecnología?», la conversación correcta debería ser otra:

Desde la metodología de Sofistic, la seguridad no puede evaluarse solo por inventario de herramientas; debe evaluarse por capacidad efectiva de control: arquitectura, configuración, operación, monitoreo, revisión periódica y disciplina de gobierno.

Conclusión

El caso de Stryker no debería leerse solo como una noticia de alto impacto. Debería leerse como un recordatorio serio de cómo se degrada una postura de seguridad cuando la organización confunde capacidad comprada con riesgo realmente controlado. La lección estructural es clara: no basta con comprar seguridad, no basta con activarla y no basta con implementarla una vez. La seguridad real aparece cuando esas capacidades se convierten en disciplina operativa, mantenimiento continuo y gobierno sostenido.

En Sofistic no nos quedamos en la conversación de licencias o productos; aterrizamos esa capacidad en evaluaciones de postura, hardening, gobierno de privilegios, revisión de configuraciones críticas, validación de controles, monitoreo continuo y acompañamiento operativo para que la seguridad no se quede en lo comprado, sino que se sostenga en el tiempo como una capacidad real de defensa.